Guía completa: Cómo usar el cifrado de SSH con el comando "ssh -c"

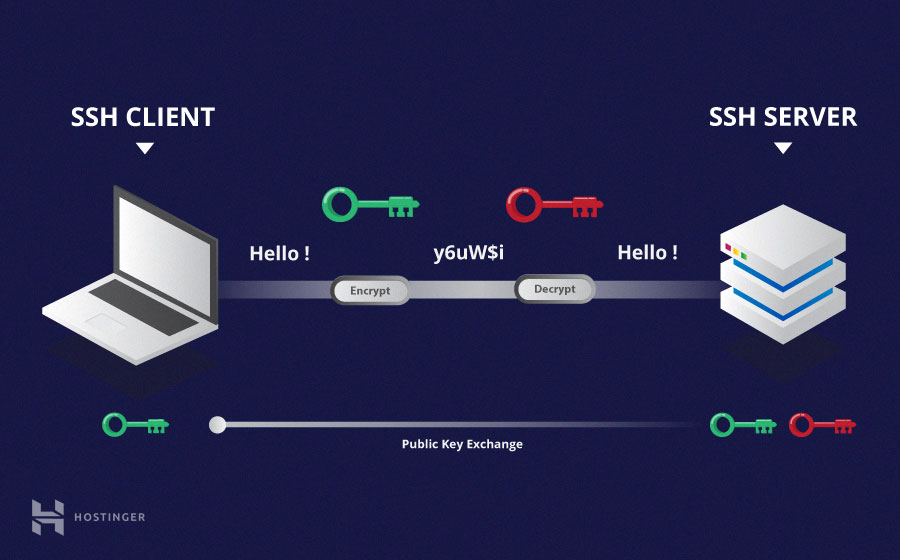

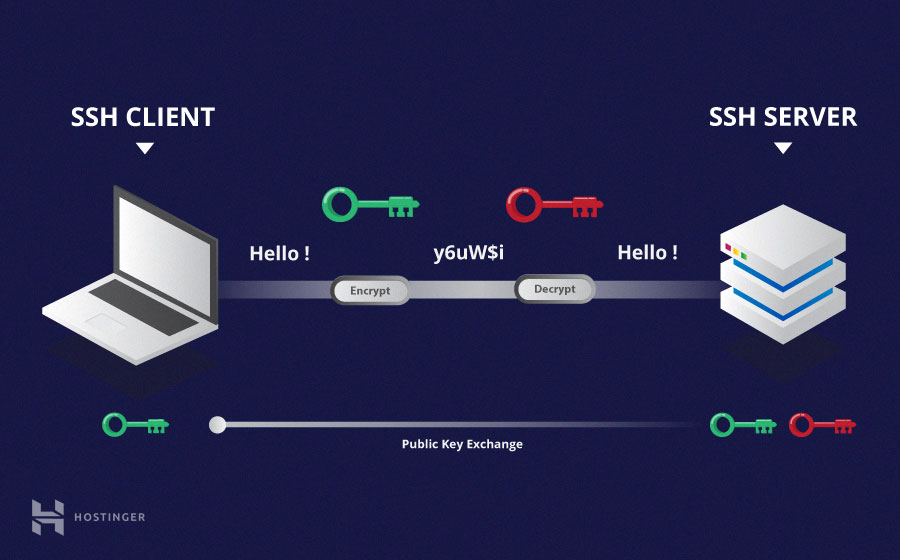

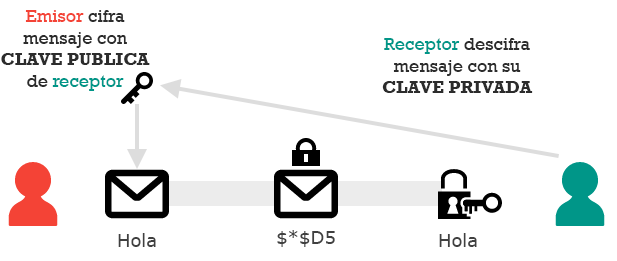

El cifrado de SSH es un protocolo de seguridad ampliamente utilizado para proteger las comunicaciones en redes. Permite a los usuarios acceder de forma segura a sistemas remotos y transferir datos de manera encriptada. Esta tecnología es esencial para garantizar la confidencialidad e integridad de la información durante las conexiones a servidores y dispositivos.

Te mostraremos una guía completa sobre cómo utilizar el cifrado de SSH con el comando "ssh -c. Exploraremos las diferentes opciones de cifrado disponibles, explicaremos cómo configurar el cifrado en el cliente y en el servidor, y te daremos consejos para mejorar la seguridad de tus conexiones SSH. Si quieres aprender a proteger tus comunicaciones y mantener tus datos seguros, ¡sigue leyendo!

- El comando "ssh -c" te permite especificar el algoritmo de cifrado a usar en una conexión SSH

- Para usar el cifrado de SSH con el comando "ssh -c", debes especificar el algoritmo de cifrado deseado después del flag "-c"

- Algunos algoritmos de cifrado comunes para SSH son aes128-ctr, aes192-ctr, aes256-ctr, aes128-gcm@openssh.com, aes256-gcm@openssh.com, entre otros

- Puedes verificar los algoritmos de cifrado soportados en tu sistema ejecutando el comando "ssh -Q cipher"

- Recuerda que tanto el cliente como el servidor deben tener el algoritmo de cifrado especificado para que la conexión funcione correctamente

- Si no especificas el algoritmo de cifrado con el comando "ssh -c", se utilizará el algoritmo de cifrado predeterminado del sistema

- Si tienes preocupaciones sobre la seguridad, es recomendable utilizar algoritmos de cifrado más fuertes y seguros

- Ten en cuenta que el uso de un algoritmo de cifrado más fuerte puede afectar el rendimiento de la conexión SSH

- Si experimentas problemas de conexión al especificar un algoritmo de cifrado, es posible que el servidor no lo soporte o que esté configurado incorrectamente. En ese caso, debes consultar con el administrador del servidor para resolver el problema

El comando "ssh -c" te permite especificar el algoritmo de cifrado a usar en una conexión SSH

El comando "ssh -c" es una herramienta muy útil para personalizar la configuración de cifrado en una conexión SSH. A través de este comando, puedes especificar qué algoritmo de cifrado deseas utilizar para proteger tus comunicaciones.

El cifrado en una conexión SSH es esencial para garantizar la seguridad y privacidad de tus datos. El comando "ssh -c" te permite elegir entre una variedad de algoritmos de cifrado disponibles, lo que te brinda la posibilidad de seleccionar uno que se ajuste a tus necesidades y preferencias.

Usando el comando "ssh -c"

El comando "ssh -c" se utiliza de la siguiente manera:

- Abre una terminal en tu sistema operativo.

- Escribe el comando "ssh -c" seguido del algoritmo de cifrado que deseas utilizar.

- Completa la conexión SSH proporcionando la dirección IP o el nombre de host del servidor al que te quieres conectar, así como tu nombre de usuario y contraseña si es necesario.

Por ejemplo, si deseas utilizar el algoritmo de cifrado AES256-CBC, puedes ejecutar el siguiente comando:

ssh -c aes256-cbc usuario@servidor

Recuerda que el servidor al que te estás conectando también debe admitir el algoritmo de cifrado que estás seleccionando. Si el servidor no lo admite, la conexión no se establecerá y recibirás un mensaje de error.

Algunos algoritmos de cifrado populares

A continuación, se muestra una lista de algunos algoritmos de cifrado populares que puedes utilizar con el comando "ssh -c":

- AES128-CBC

- AES192-CBC

- AES256-CBC

- 3DES-CBC

- Blowfish-CBC

Estos son solo algunos ejemplos, y hay otros algoritmos de cifrado disponibles. Puedes consultar la documentación de SSH para obtener una lista completa de los algoritmos de cifrado compatibles.

El comando "ssh -c" te brinda la flexibilidad de elegir el algoritmo de cifrado que deseas utilizar en una conexión SSH. Esta opción te permite adaptar la configuración de cifrado a tus necesidades y preferencias de seguridad.

Para usar el cifrado de SSH con el comando "ssh -c", debes especificar el algoritmo de cifrado deseado después del flag "-c"

El comando "ssh -c" es una herramienta muy útil para establecer conexiones seguras a través del protocolo SSH. Una de las características más importantes de este comando es la posibilidad de especificar el algoritmo de cifrado que se utilizará para proteger la comunicación entre el cliente y el servidor.

¿Cómo especificar el algoritmo de cifrado?

Para especificar el algoritmo de cifrado deseado, simplemente debes agregar el nombre del algoritmo después del flag "-c". Por ejemplo:

- Para utilizar el algoritmo de cifrado AES128-CBC, debes ejecutar el siguiente comando:

- ssh -c aes128-cbc usuario@servidor

También es posible especificar varios algoritmos de cifrado separados por comas. En este caso, el cliente y el servidor intentarán utilizar el primer algoritmo de la lista que sea compatible para establecer la conexión.

Es importante tener en cuenta que no todos los servidores admiten todos los algoritmos de cifrado. Por lo tanto, es posible que debas consultar la documentación del servidor para conocer los algoritmos de cifrado compatibles.

Algoritmos de cifrado recomendados

Si no estás seguro de qué algoritmo de cifrado utilizar, es recomendable optar por los siguientes:

- aes128-ctr: Este algoritmo utiliza la cifra simétrica AES con un tamaño de clave de 128 bits en modo de contador.

- aes256-ctr: Similar al anterior, pero con un tamaño de clave de 256 bits.

- chacha20-poly1305@openssh.com: Este algoritmo es una combinación de la función de cifrado ChaCha20 y el código de autentificación Poly1305.

Estos algoritmos de cifrado son considerados seguros y ofrecen un buen equilibrio entre seguridad y rendimiento.

El comando "ssh -c" te permite especificar el algoritmo de cifrado que deseas utilizar al establecer una conexión SSH. Recuerda consultar la documentación del servidor para saber qué algoritmos son compatibles.

Algunos algoritmos de cifrado comunes para SSH son aes128-ctr, aes192-ctr, aes256-ctr, aes128-gcm@openssh.com, aes256-gcm@openssh.com, entre otros

El cifrado de SSH es una medida de seguridad fundamental para proteger la comunicación entre un cliente y un servidor. El comando "ssh -c" nos permite especificar el algoritmo de cifrado a utilizar durante la conexión SSH.

Algoritmos de cifrado comunes

Algunos algoritmos de cifrado comunes para SSH son:

- aes128-ctr

- aes192-ctr

- aes256-ctr

- aes128-gcm@openssh.com

- aes256-gcm@openssh.com

Estos algoritmos ofrecen diferentes niveles de seguridad y eficiencia. Elige el algoritmo que mejor se adapte a tus necesidades y capacidades de hardware.

Para especificar el algoritmo de cifrado en el comando "ssh -c", simplemente debes agregar el flag "-c" seguido del nombre del algoritmo. Por ejemplo:

ssh -c aes256-ctr usuario@servidor

Con este comando, establecerás una conexión SSH utilizando el algoritmo de cifrado aes256-ctr.

Recuerda que el cifrado de SSH es esencial para proteger la integridad y confidencialidad de la información transmitida a través de la red. Utiliza siempre algoritmos de cifrado seguros y actualizados.

Puedes verificar los algoritmos de cifrado soportados en tu sistema ejecutando el comando "ssh -Q cipher"

El comando "ssh -Q cipher" te permite verificar los algoritmos de cifrado soportados en tu sistema. Esto es útil para asegurarte de que estás utilizando los algoritmos más seguros al establecer una conexión SSH.

Para ejecutar el comando, simplemente abre una terminal y escribe "ssh -Q cipher". A continuación, se mostrará una lista de los algoritmos de cifrado soportados en tu sistema.

Es importante destacar que no todos los algoritmos de cifrado son igualmente seguros. Algunos algoritmos más antiguos pueden presentar vulnerabilidades conocidas y no se recomienda su uso. Por otro lado, los algoritmos más modernos suelen ser más seguros y ofrecen una mejor protección para tus conexiones SSH.

Si descubres que tu sistema está utilizando algoritmos de cifrado obsoletos o inseguros, es recomendable tomar medidas para actualizarlos. Esto implica deshabilitar los algoritmos inseguros y habilitar los algoritmos más seguros en tu configuración de SSH.

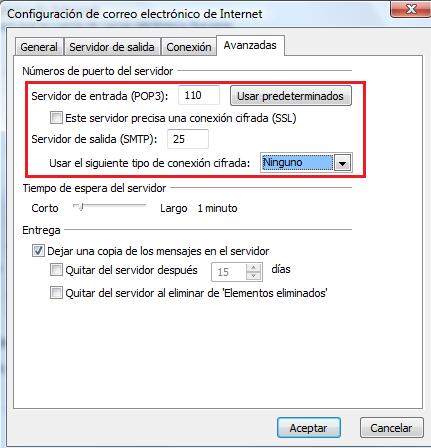

Para hacer esto, debes editar el archivo de configuración de SSH. Por lo general, este archivo se encuentra en "/etc/ssh/sshd_config" en sistemas basados en Unix. Sin embargo, la ubicación exacta puede variar según la distribución de Linux que estés utilizando.

Una vez que hayas abierto el archivo de configuración, busca la línea que comienza con "Ciphers". Esta línea especifica los algoritmos de cifrado que se permiten en tu sistema.

Elimina cualquier algoritmo de cifrado obsoleto o inseguro de la lista y agrega los algoritmos más seguros que desees utilizar. Puedes encontrar una lista de los algoritmos de cifrado recomendados en la documentación de SSH.

Asegúrate de guardar los cambios y reiniciar el servicio de SSH para que los cambios surtan efecto. Ahora, cuando ejecutes el comando "ssh -Q cipher" nuevamente, deberías ver solo los algoritmos de cifrado que has configurado.

Recuerda que el cifrado de SSH es una medida importante para proteger tus conexiones y datos. Mantener tus algoritmos de cifrado actualizados y utilizar los más seguros te ayudará a garantizar que tus conexiones SSH sean seguras y no puedan ser interceptadas por terceros.

Recuerda que tanto el cliente como el servidor deben tener el algoritmo de cifrado especificado para que la conexión funcione correctamente

Para usar el cifrado de SSH con el comando "ssh -c", es importante tener en cuenta que tanto el cliente como el servidor deben tener el algoritmo de cifrado especificado. Esto es crucial para asegurar una conexión segura y confiable.

El comando "ssh -c" se utiliza para especificar el algoritmo de cifrado que se utilizará durante la conexión SSH. Esto permite a los usuarios personalizar la seguridad de su conexión de acuerdo a sus necesidades y preferencias.

Para especificar el algoritmo de cifrado, se debe utilizar el parámetro "-c" seguido del nombre del algoritmo deseado. Por ejemplo:

- ssh -c aes256-gcm@openssh.com usuario@servidor

En este ejemplo, se utiliza el algoritmo de cifrado AES256-GCM. Sin embargo, es importante tener en cuenta que no todos los algoritmos de cifrado son compatibles con todos los servidores SSH.

Es recomendable consultar la documentación del servidor SSH para conocer los algoritmos de cifrado compatibles. Además, es posible que se requieran permisos adicionales para utilizar ciertos algoritmos de cifrado.

Para verificar los algoritmos de cifrado compatibles en el servidor SSH, se puede utilizar el siguiente comando:

- ssh -Q cipher

Este comando mostrará una lista de los algoritmos de cifrado compatibles en el servidor SSH. A partir de esta lista, se puede seleccionar el algoritmo deseado y utilizarlo con el comando "ssh -c".

El comando "ssh -c" es una herramienta poderosa para personalizar la seguridad de la conexión SSH al especificar el algoritmo de cifrado deseado. Sin embargo, es importante tener en cuenta la compatibilidad de los algoritmos de cifrado entre el cliente y el servidor, así como los permisos necesarios para utilizar ciertos algoritmos de cifrado.

Si no especificas el algoritmo de cifrado con el comando "ssh -c", se utilizará el algoritmo de cifrado predeterminado del sistema

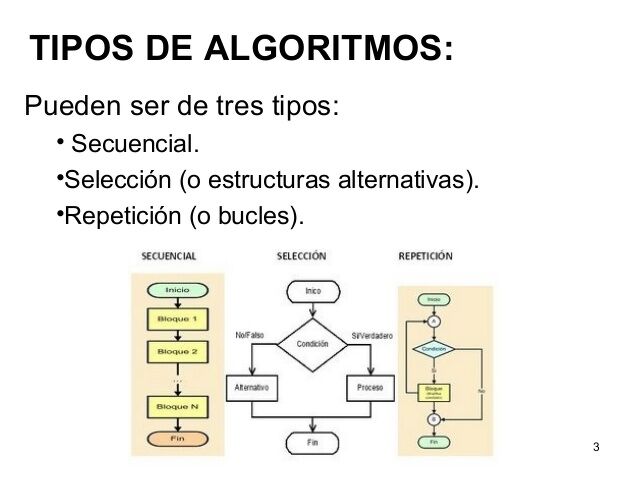

El comando "ssh -c" es utilizado para establecer una conexión segura a través del protocolo SSH (Secure Shell). Una de las opciones que se pueden especificar con este comando es el algoritmo de cifrado a utilizar durante la conexión.

Si no se especifica ningún algoritmo de cifrado con el comando "ssh -c", el sistema utilizará el algoritmo de cifrado predeterminado. Este algoritmo puede variar dependiendo del sistema operativo y la configuración de SSH.

Es importante tener en cuenta que el algoritmo de cifrado predeterminado puede no ser el más seguro disponible. Por esta razón, se recomienda especificar explícitamente el algoritmo de cifrado a utilizar con el comando "ssh -c". De esta manera, se puede garantizar una mayor seguridad durante la comunicación.

Para especificar el algoritmo de cifrado con el comando "ssh -c", se debe seguir la sintaxis:

ssh -c [algoritmo]

Donde [algoritmo] es el nombre del algoritmo de cifrado a utilizar. A continuación, se presentan algunos ejemplos de algoritmos de cifrado comunes:

- AES128: utiliza el algoritmo de cifrado AES con una clave de 128 bits.

- AES256: utiliza el algoritmo de cifrado AES con una clave de 256 bits.

- 3DES: utiliza el algoritmo de cifrado Triple DES.

- Blowfish: utiliza el algoritmo de cifrado Blowfish.

Para especificar el algoritmo de cifrado AES256, por ejemplo, se debe ejecutar el siguiente comando:

ssh -c AES256

Al especificar explícitamente el algoritmo de cifrado, se puede tener un mayor control sobre la seguridad de la conexión SSH. Es importante investigar y seleccionar el algoritmo de cifrado más adecuado según las necesidades de seguridad y la compatibilidad con el sistema y los dispositivos remotos.

Si tienes preocupaciones sobre la seguridad, es recomendable utilizar algoritmos de cifrado más fuertes y seguros

Una de las formas más comunes de conectarse a un servidor remoto de forma segura es a través del protocolo SSH (Secure Shell). Utilizando el comando "ssh", podemos establecer una conexión segura con un servidor remoto y ejecutar comandos en él.

Por defecto, SSH utiliza un conjunto de algoritmos de cifrado para proteger la conexión. Sin embargo, algunos de estos algoritmos pueden ser considerados débiles o inseguros, por lo que es recomendable utilizar algoritmos más fuertes y seguros para garantizar la seguridad de nuestras conexiones.

El parámetro "-c" en el comando "ssh"

El parámetro "-c" en el comando "ssh" nos permite especificar el algoritmo de cifrado que queremos utilizar para la conexión. Podemos utilizar este parámetro para seleccionar algoritmos más fuertes y seguros.

Para utilizar el parámetro "-c", simplemente debemos agregarlo seguido del nombre del algoritmo de cifrado que queremos utilizar. Por ejemplo, si queremos utilizar el algoritmo de cifrado AES256, escribiríamos:

ssh -c aes256 usuario@servidor

De esta forma, establecemos una conexión SSH utilizando el algoritmo de cifrado AES256, que es considerado uno de los algoritmos más seguros disponibles.

Es importante tener en cuenta que no todos los servidores y clientes SSH soportan todos los algoritmos de cifrado. Algunos servidores pueden tener restricciones en cuanto a los algoritmos que aceptan, por lo que es posible que no todos los algoritmos estén disponibles en todos los casos.

Para verificar los algoritmos de cifrado que soporta un servidor SSH en particular, podemos utilizar la opción "-Q" seguida de "cipher". Por ejemplo:

ssh -Q cipher

Esto nos mostrará una lista de los algoritmos de cifrado que el servidor SSH soporta. Podemos utilizar esta lista para seleccionar el algoritmo de cifrado más seguro que esté disponible.

Si tenemos preocupaciones sobre la seguridad, es recomendable utilizar algoritmos de cifrado más fuertes y seguros al establecer conexiones SSH. Podemos hacer esto utilizando el parámetro "-c" en el comando "ssh" y especificando el nombre del algoritmo de cifrado deseado. Sin embargo, es importante tener en cuenta que no todos los servidores y clientes SSH soportan todos los algoritmos de cifrado, por lo que es posible que no todos estén disponibles en todos los casos.

Ten en cuenta que el uso de un algoritmo de cifrado más fuerte puede afectar el rendimiento de la conexión SSH

Al utilizar el comando "ssh -c" para establecer una conexión SSH, es posible especificar el algoritmo de cifrado a utilizar. Sin embargo, es importante tener en cuenta que el uso de un algoritmo de cifrado más fuerte puede afectar el rendimiento de la conexión SSH.

El cifrado es una medida de seguridad crucial en las comunicaciones a través de SSH, ya que garantiza que la información transmitida esté protegida de posibles ataques o interceptaciones. El comando "ssh -c" permite especificar el algoritmo de cifrado a utilizar, lo que puede ser útil en situaciones donde se requiere un nivel de seguridad más alto.

Algoritmos de cifrado disponibles

SSH ofrece una variedad de algoritmos de cifrado que se pueden utilizar con el comando "ssh -c". Algunos de los algoritmos más comunes incluyen:

- AES: Advanced Encryption Standard, un algoritmo de cifrado simétrico ampliamente utilizado y considerado seguro.

- 3DES: Triple Data Encryption Standard, un algoritmo de cifrado simétrico que aplica tres veces el algoritmo DES.

- Blowfish: un algoritmo de cifrado simétrico rápido y eficiente.

Estos son solo algunos ejemplos de los algoritmos de cifrado disponibles en SSH. Es importante tener en cuenta que el uso de un algoritmo más fuerte no siempre es sinónimo de una mayor seguridad. Además, los algoritmos más fuertes también pueden tener un mayor impacto en el rendimiento de la conexión SSH.

Consideraciones de rendimiento

Al elegir el algoritmo de cifrado para utilizar con el comando "ssh -c", es importante tener en cuenta el rendimiento de la conexión. Algunos algoritmos de cifrado más fuertes pueden requerir más recursos de CPU y, por lo tanto, pueden ralentizar la velocidad de la conexión SSH.

Si el rendimiento de la conexión es una prioridad, es posible que desees optar por un algoritmo de cifrado más rápido, como Blowfish. Sin embargo, si la seguridad es de suma importancia, puede ser necesario sacrificar algo de rendimiento y optar por un algoritmo más fuerte, como AES.

Al utilizar el comando "ssh -c" para establecer una conexión SSH, es importante tener en cuenta el algoritmo de cifrado a utilizar. Si bien el uso de un algoritmo más fuerte puede proporcionar una mayor seguridad, también puede afectar el rendimiento de la conexión SSH. Por lo tanto, es importante encontrar un equilibrio entre seguridad y rendimiento al elegir el algoritmo de cifrado adecuado.

Si experimentas problemas de conexión al especificar un algoritmo de cifrado, es posible que el servidor no lo soporte o que esté configurado incorrectamente. En ese caso, debes consultar con el administrador del servidor para resolver el problema

Si experimentas problemas de conexión al especificar un algoritmo de cifrado, es posible que el servidor no lo soporte o que esté configurado incorrectamente. En ese caso, debes consultar con el administrador del servidor para resolver el problema.

Preguntas frecuentes

¿Qué es el cifrado de SSH?

El cifrado de SSH es un protocolo de seguridad que se utiliza para proteger la información transmitida a través de una conexión SSH.

¿Cuál es el comando para utilizar el cifrado de SSH?

El comando para utilizar el cifrado de SSH es "ssh -c".

Si quieres conocer otros artículos parecidos a Guía completa: Cómo usar el cifrado de SSH con el comando "ssh -c" puedes visitar la categoría Desarrollo y Programación.